مفهوم نفوذ و هک با بودن همین محدودیت ها معنا پیدا کرده!قبول دارید؟

دسترسی به فایل هایی که کاربر ریشه حق دسترسی دارد توسط سایر افراد غیر مجاز است به همین معنی است یعنی هک،نفوذ،دور زدن....

بدافزارهای مستقل از سکو بوسیله زبانهای تفسیری یا اسکریپتی توسعه یافته می شوند چیزی که در ذات دنیای گنو/لینوکس و ... هست و کاملا هوشمندانه (

اکستاکس نت به اندازه ای هوشمند بود که پس از شناسایی دستور خودکشی آن از را دور صادر شد وخیلی از راز های آن هم اکنون ناشناخته مانده !) و یا مثل "اکتبر سرخ" ،"شعله" ، ...و (شاید) احتمالا چند تای دیگه که در حال فعالیت باشن و هنوز کشف نشدند!

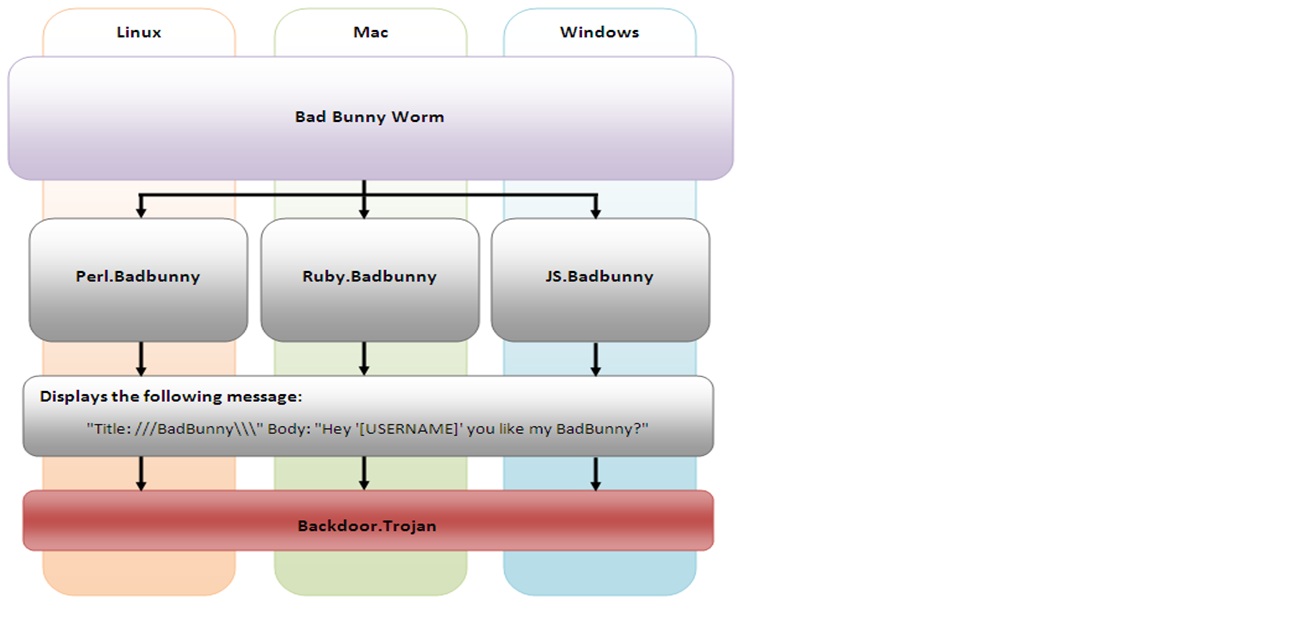

در تصویر زیر نحوه اجرای این بدافزار BadBunny به تصویر کشیده شده:

آدرس تصویر (اگه کامل نباشه):

http://setp113.persiangig.com/BadBunny.jpgاز همون لینک:

If the macro is opened from the affected document, it displays the following message: "Title: ///BadBunny\\\" Body: "Hey '[USERNAME]' you like my BadBunny?" and loads one of four different scripts named badbunny.js (JS.Badbunny) under Windows, badbunny.pl (Perl.Badbunny) under Linux/Unix, or either badbunny.rb or badbunnya.rb (Ruby.Badbunny) under MacOSX.[2] Upon loading, the user is shown a pornographic image of a man dressed as a rabbit making out with a scantily clad woman in the woods

بعد از آلوده شدن سیستم جهت انتشار مجدد خود از طریق ارتباط با شبکه و یا آلوده کردن فایل ها و منابع موجود در سیستم که امکان به اشتراک گذاری با سایر کاربران را دارند اقدام کرده و در پایان معمولا یک در پشتی یا Back door که درگاه قابل استفاده توسط نفوذگران و متجاوزین به سیستمها می باشد ایجاد می کنند.

با ایجاد حملات Overflow -سرریزبافر یک کاربر عادی با دسترسی غیر ریشه در یک شبکه (کامپیوتر معمولی یا سرور) ،حق دسترسی ریشه رو بدست می اورد.